| ¿Necesita varias cuentas? Nuestra solución multicuenta está diseñada para las organizaciones que buscan cuentas únicas para sus distintas ubicaciones, departamentos o usuarios. Aproveche las ventajas de los precios al por mayor, las características del producto para el control de la marca, la incorporación personalizada y mucho más. |

El inicio de sesión único (SSO) facilita el acceso a plataformas de terceros, como Constant Contact, ya que permite autenticar las credenciales de inicio de sesión a través de un dominio central, lo que reduce la cantidad de nombres de usuario y contraseñas necesarios para realizar las tareas diarias. Los equipos y socios que utilizan SSO pueden habilitar su cuenta de Constant Contact para usar las credenciales de usuario existentes para iniciar sesión en las subcuentas.

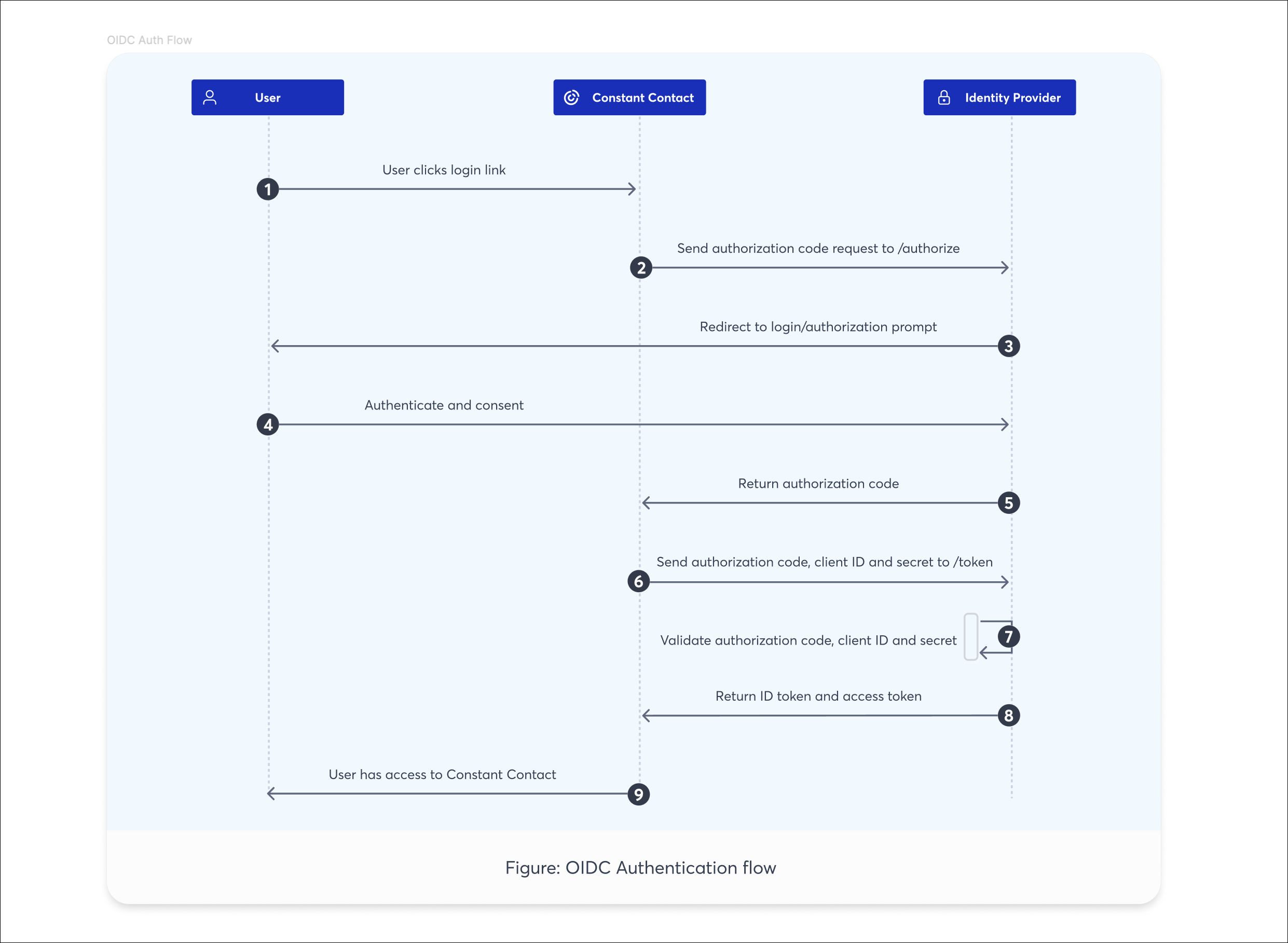

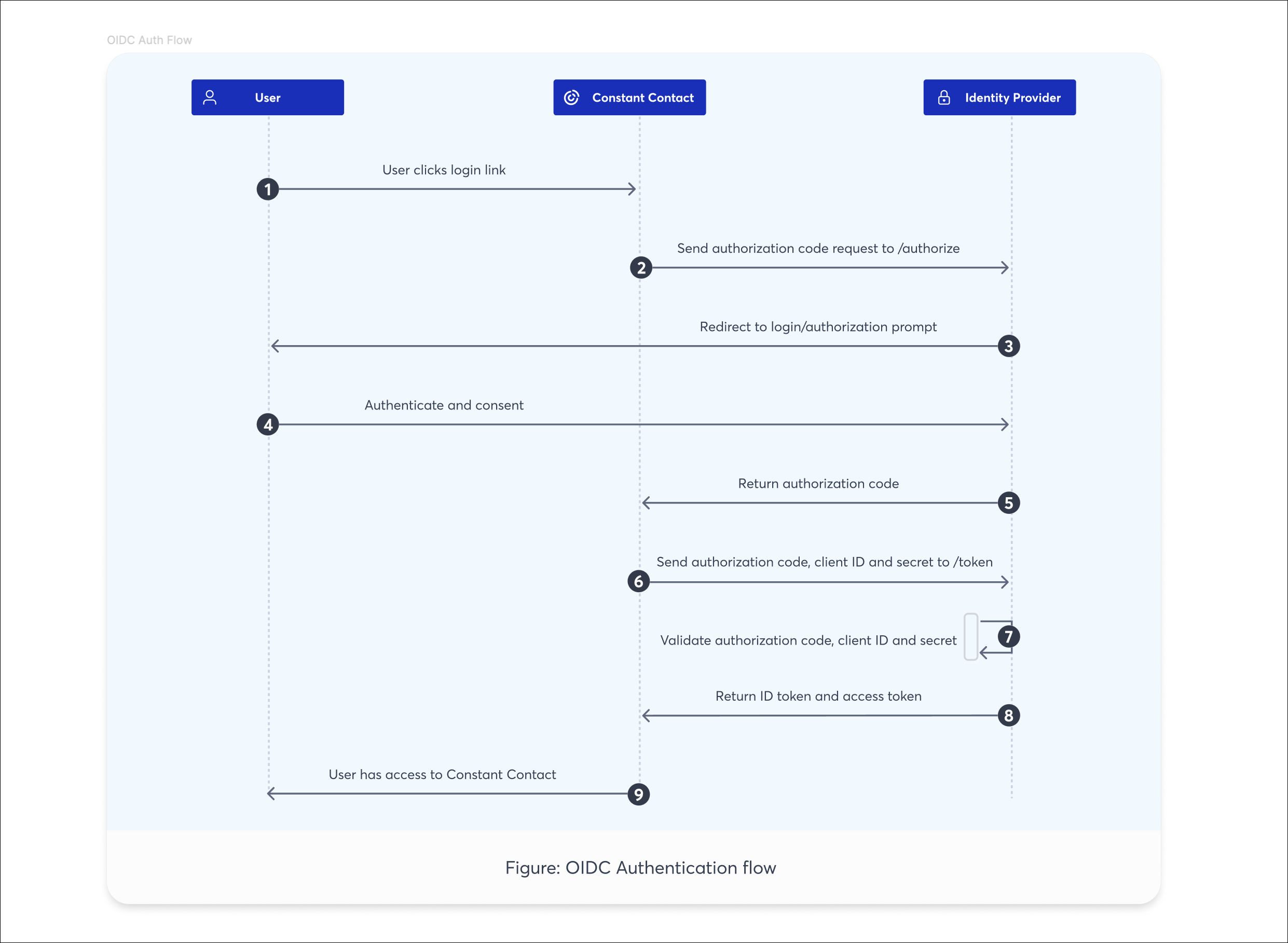

Comprenda el flujo de inicio de sesión único (SSO) mediante OpenID Connect (OIDC).

Constant Contact utiliza OpenID Connect (OIDC) como protocolo de autenticación de identidad para autenticar y autorizar a los usuarios para el inicio de sesión único (SSO). OIDC se basa en el marco de trabajo OAuth 2.0 y utiliza tokens web (JWT) para transferir datos entre dos partes. Este es el flujo básico:

- El usuario navega a la página de inicio de sesión para el application/Relying Partido (RP), en este caso Constant Contact.

- Constant Contact solicita el código de autorización al proveedor de identidad (IdP).

- Constant Contact redirige al usuario al proveedor de identidad (IdP) para que introduzca sus credenciales de inicio de sesión.

- El usuario introduce sus credenciales de inicio de sesión único (SSO) y otorga su consentimiento al proveedor de identidad (IdP).

- El proveedor de identidad (IdP) proporciona un código de autorización a Constant Contact.

- Constant Contact realiza una llamada al IdP con el código de autorización y el secreto del cliente.

- El proveedor de identidad (IdP) valida el código de autorización y las credenciales de la aplicación.

- El proveedor de identidad (IdP) emite un token de acceso y un token de identidad, y los devuelve a Constant Contact.

- El usuario tiene permiso para acceder a Constant Contact.

Para obtener más información sobre cómo funciona OIDC, consulte el sitio web para desarrolladores de OpenID.

Proveedores de identidad comunes que admiten OIDC

Cada proveedor de identidad (IdP) que admite OIDC tiene una URL de descubrimiento donde se almacenan sus distintas URL de OIDC y que una aplicación puede recuperar para habilitar el inicio de sesión único (SSO). Al configurar el inicio de sesión único (SSO) a través de Constant Contact, necesita:

- La URL de descubrimiento de OIDC: cuando configure OIDC en su cuenta de Constant Contact e ingrese esta URL, las siguientes URL se completarán automáticamente.

- La URL de autorización

- La URL del token

- La URL del emisor

- La URL de JWKS

Aquí tienes una lista de los proveedores de identidad (IdP) más comunes y sus URL de descubrimiento. Si no ve su proveedor de identidad (IdP) en la lista, póngase en contacto con ellos para obtener la URL de descubrimiento. La URL de descubrimiento suele personalizarse con su dominio único.

| Proveedor de identidad | URL de descubrimiento de OIDC |

| Amazon Cognito | https://cognito-idp.{region}.amazonaws.com/{userPoolId}/.well-known/openid-configuration |

| ID de Apple | https://appleid.apple.com/.well-known/openid-configuration |

| Auth0 | https://{yourDomain}/.well-known/openid-configuration |

| Cisco Duo | https://sso-abc1def2.sso.duosecurity.com/oauth/DIABC123678901234567/.well-known/oauth |

| Inicio de sesión en Facebook | Sin URL de descubrimiento: flujo personalizado con comportamiento similar al de OIDC |

| Huevo frontal | https://[your-frontegg-subdomain].frontegg.com/.well-known/openid-configuration |

| Espacio de trabajo de Google | https://accounts.google.com/.well-known/openid-configuration |

| JumpCloud | https://oauth.id.jumpcloud.com/.well-known/openid-configuration |

| Capa de seguridad | https://{host}/auth/realms/{realm}/.well-known/openid-configuration |

| LoginRadius | https://cloud-api.loginradius.com/sso/oidc/v2/{sitename}/{oidcappname}/.well-known/openid-configuration |

| Microsoft Entra (anteriormente Azure Active Directory) | https://login.microsoftonline.com/{tenant-id}/v2.0/.well-known/openid-configuration |

| Octubre | https://{yourOktaDomain}/.well-known/openid-configuration |

| Inicio de sesión único | https://{yourDomain}.onelogin.com/oidc/2/.well-known/openid-configuration |

| Identidad de ping | https://{env-id}.pingidentity.com/as/.well-known/openid-configuration |

| Autenticación segura | https://.../secureauth1/.well-known/openid-configuration |

| WorkOS | https://.authkit.app/.well-known/openid-configuration |

Habilitar y configurar el inicio de sesión único (SSO)

Se necesita un proveedor de identidad (IdP), como Auth0, Cisco Duo, Microsoft Entra, Okta, PingOne, etc., para habilitar el inicio de sesión único (SSO).

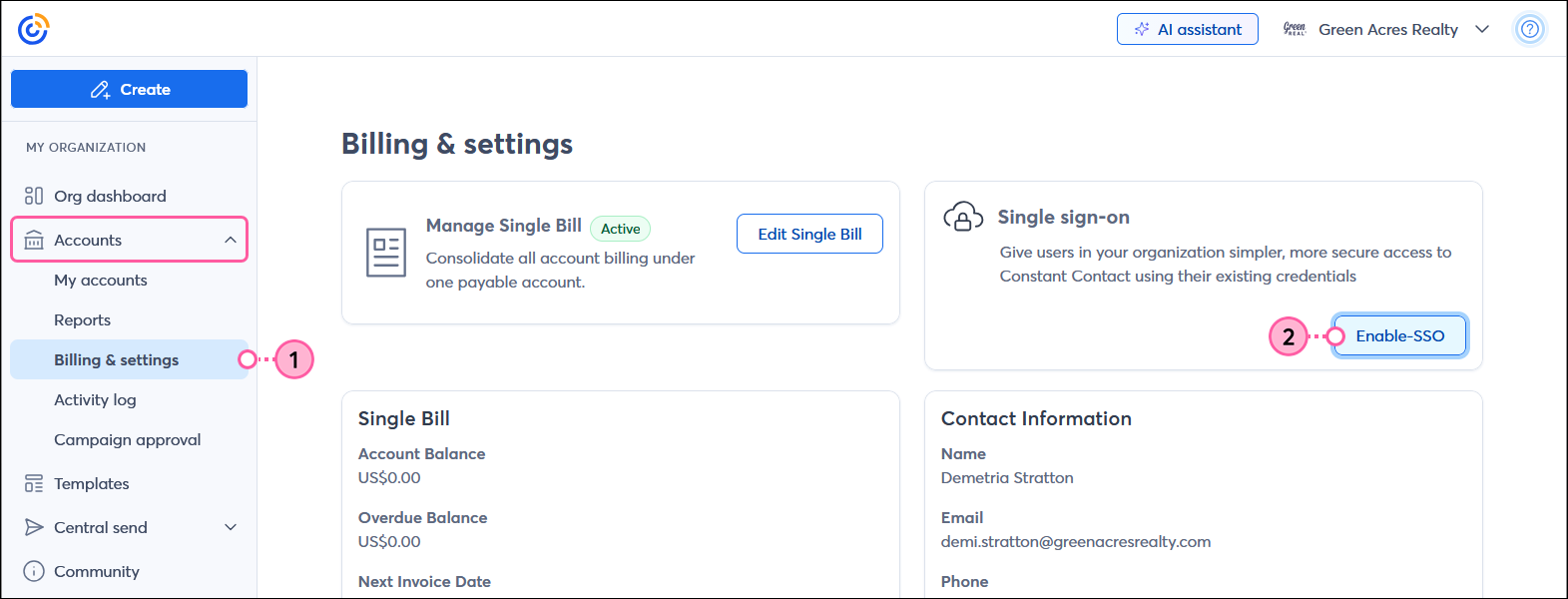

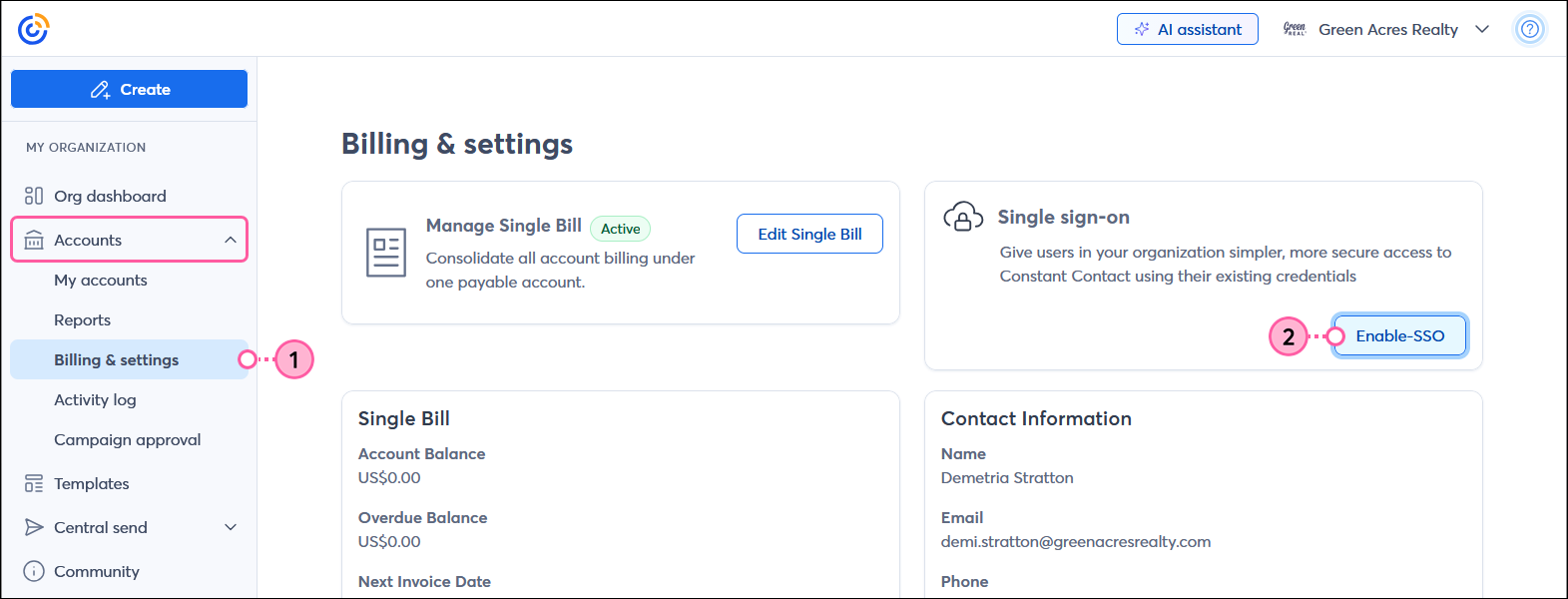

- En el menú MI ORGANIZACIÓN del lado izquierdo, haga clic en Cuentas > Facturación & ajustes.

- En la sección Inicio de sesión único, haga clic en el botón Habilitar SSO.

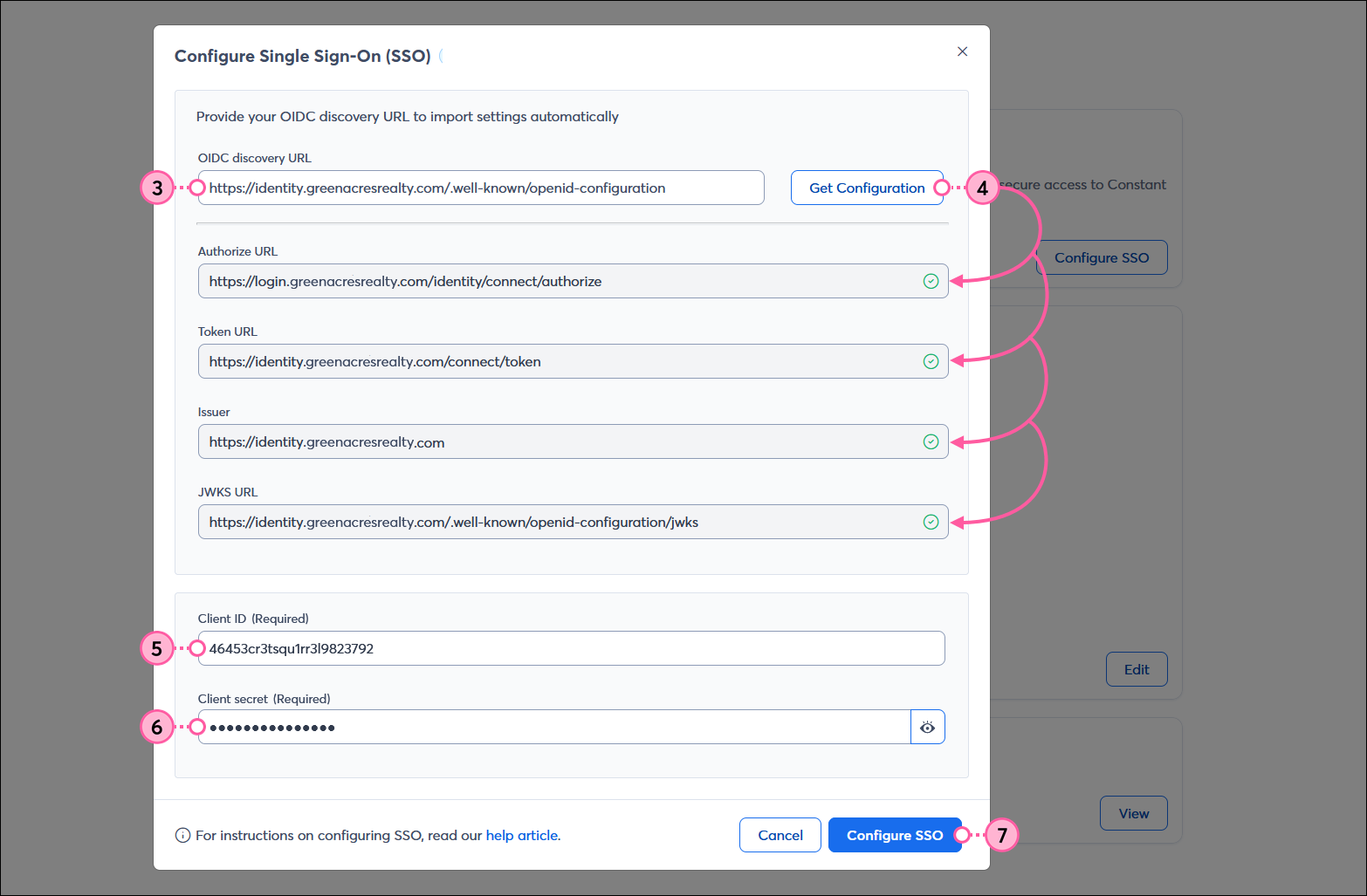

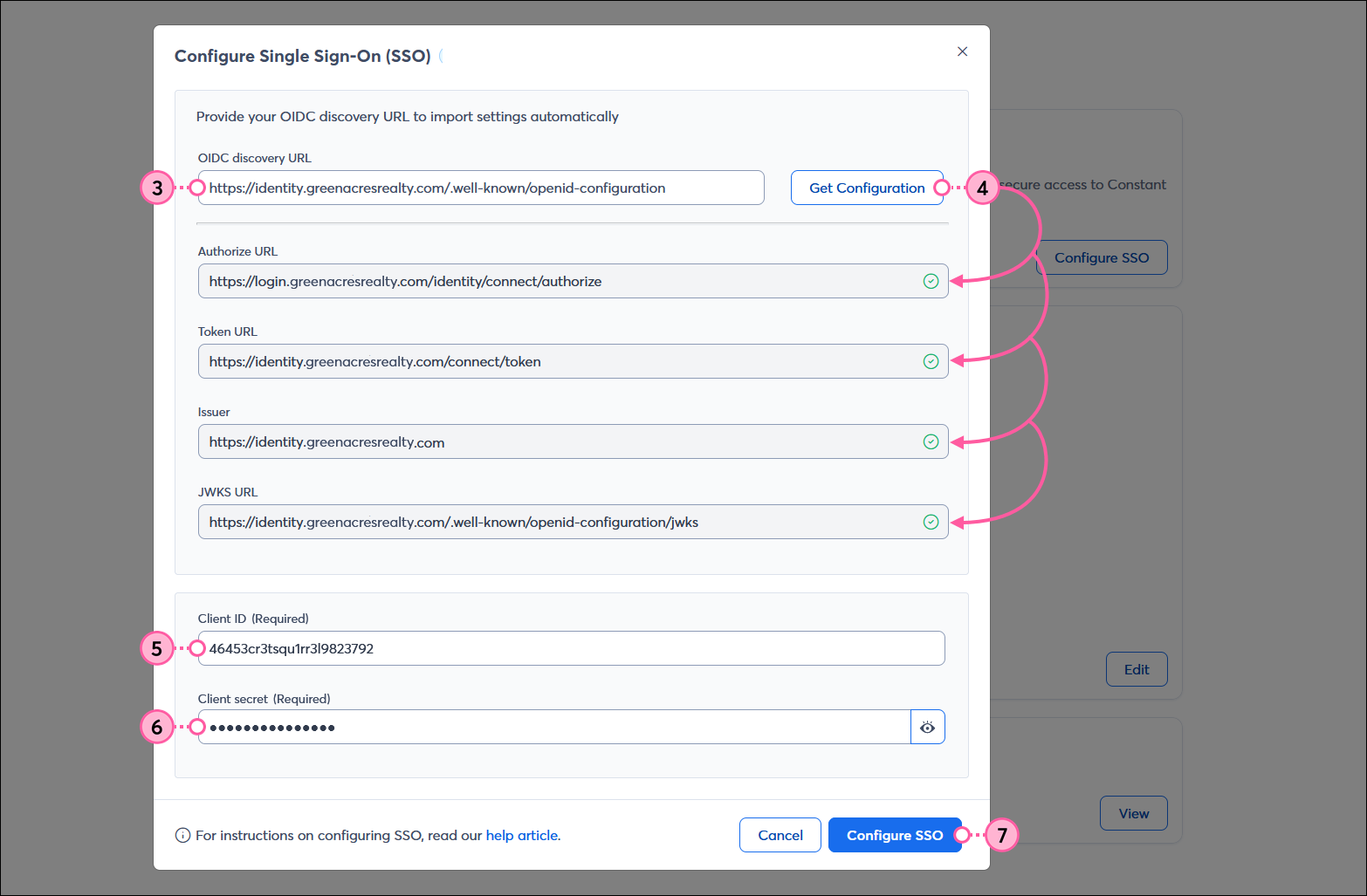

- En la superposición Configurar inicio de sesión único (SSO), introduzca su URL de descubrimiento OIDC en el campo. Esta URL la proporciona su proveedor de identidad (IdP). Los usuarios son redirigidos a esta URL para iniciar el proceso de inicio de sesión único (SSO). (Consulta la lista de proveedores de identidad anterior para encontrar tu URL de autorización).

- Haga clic en el botón Obtener configuración. Una vez que se agrega la URL de autorización, la URL de autorización, la URL de token, el emisory la URL de JWKS se rellenan automáticamente para usted.

- Introduzca su ID de cliente en el campo. Su ID es emitida por su proveedor de identidad (IdP) para identificar a su organización.

- Introduzca su clave secreta de cliente en el campo. Se trata de un tipo de contraseña que se comparte con una aplicación autorizada, como Constant Contact, y que demuestra al proveedor de identidad (IdP) que tiene permiso para acceder a la información para el inicio de sesión único (SSO).

- Haga clic en el botón Configurar SSO.

Vea, edite o desactive su configuración de SSO.

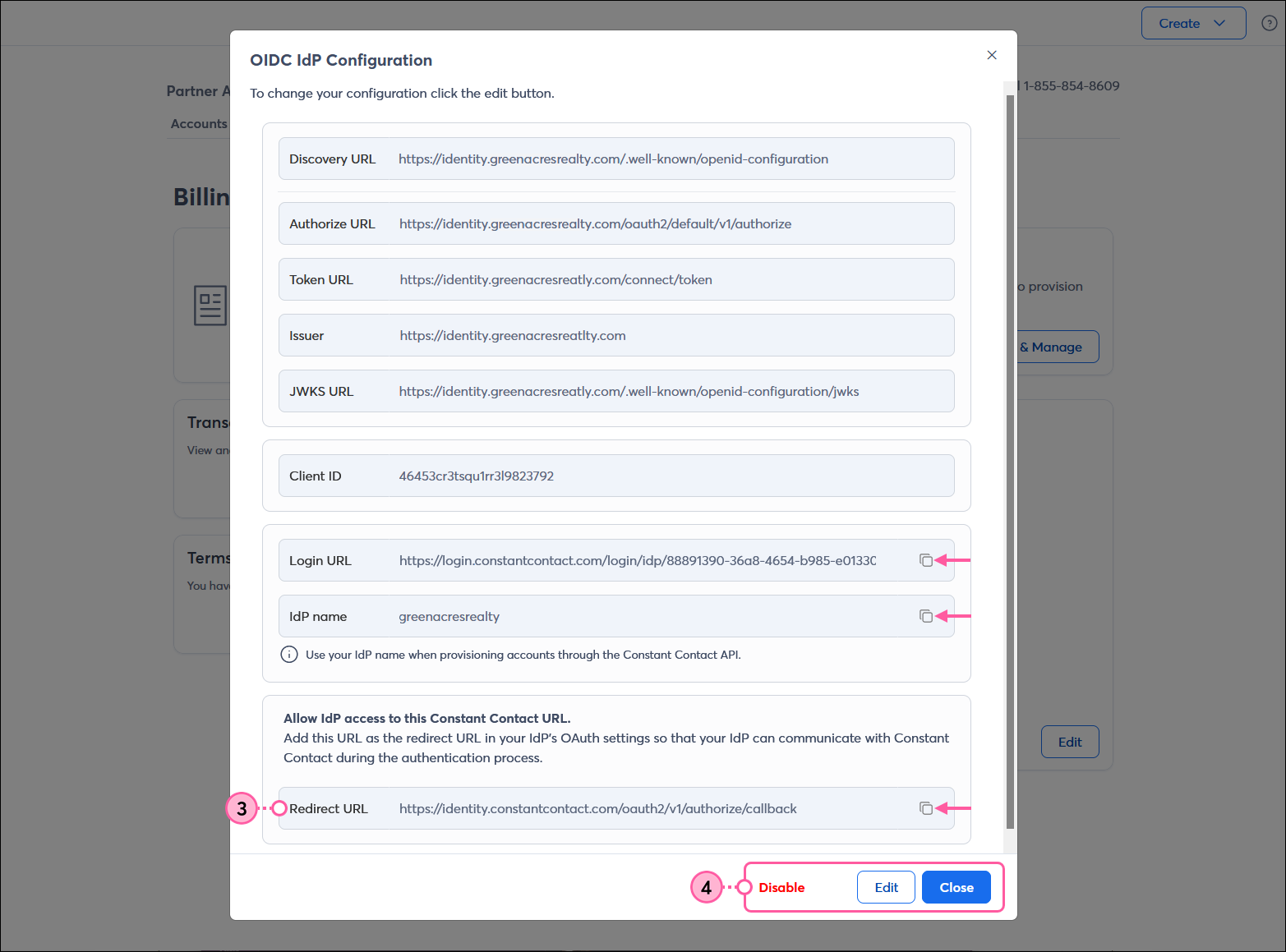

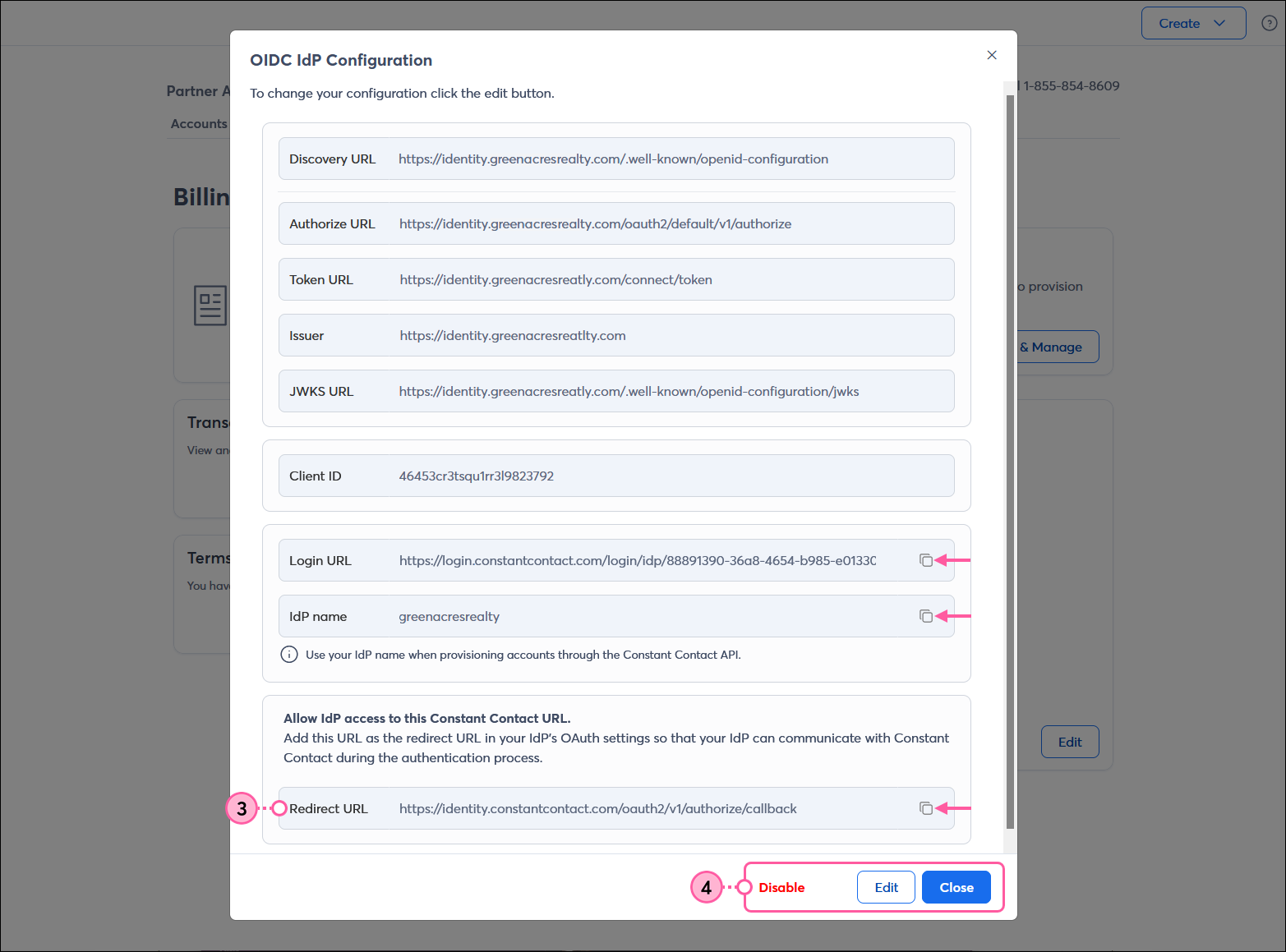

Una vez que el inicio de sesión único (SSO) esté habilitado para su cuenta de Constant Contact, podrá editar sus credenciales si cambia a un proveedor de identidad (IdP) diferente, o deshabilitar el SSO si desea dejar de usarlo. El inicio de sesión único (SSO) siempre se puede volver a habilitar más adelante. Además, si necesitas una URL de redireccionamiento para añadir a tu IdP, o si necesitas copiar tu URL de inicio de sesión o el nombre de tu IdP, también puedes hacerlo.

- En el menú MI ORGANIZACIÓN del lado izquierdo, haga clic en Cuentas > Facturación & ajustes.

- En la sección Inicio de sesión único, haga clic en Ver & Administrar botón.

- (Opcional) Copie la URL de redireccionamiento para agregarla a la configuración OAuth de su IdP para que su IdP pueda comunicarse con Constant Contact durante el proceso de autenticación. La necesidad de la URL de redireccionamiento depende de los protocolos de autorización que utilice su organización para verificar la identidad de otra parte.

- En la superposición Configuración de OIDC IdP, haga clic en una de las siguientes opciones:

- El botón Editar - Esto le permite ingresar una nueva URL de descubrimiento OIDC. La URL de autorización, la URL de token, el emisory la URL de JWKS se actualizan automáticamente en función de la URL de descubrimiento.

- El botón Cerrar - Esto cierra la superposición de Configuración de OIDC IdP sin realizar ningún cambio.

- La opción Deshabilitar - Esto no elimina las opciones de configuración de OIDC IdP, pero impide el SSO; siempre puede volver a habilitarlo más tarde y realizar cambios si es necesario. Debe escribir "confirmar" en el campo y luego hacer clic en el botónDeshabilitar SSO para completar la acción.

Agregar propietarios de subcuentas mediante SSO

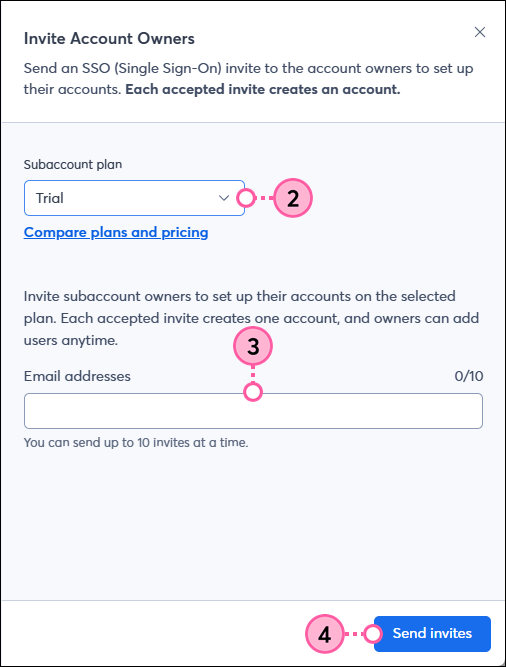

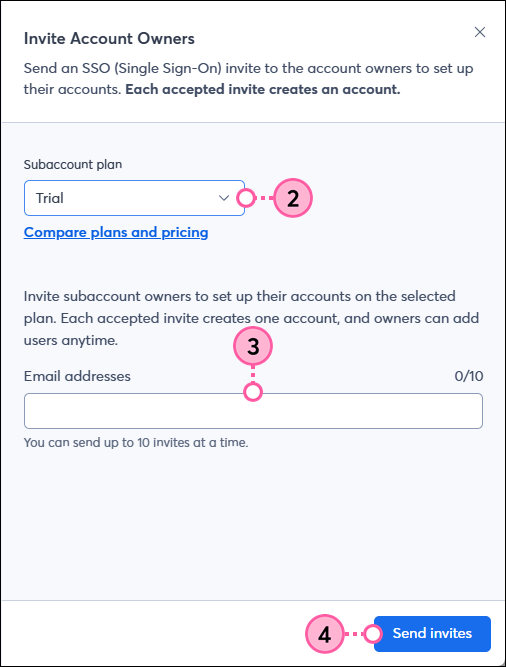

Envía una invitación de inicio de sesión único (SSO) a los propietarios de las cuentas para que configuren sus cuentas. Cada invitación aceptada crea una cuenta.

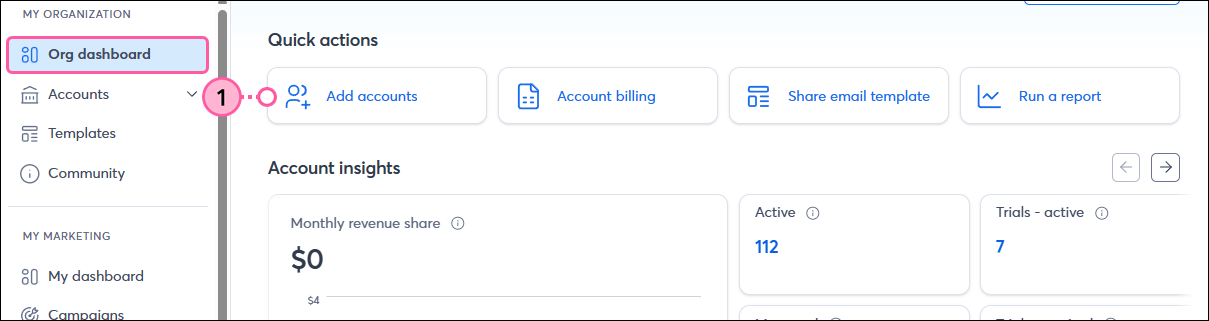

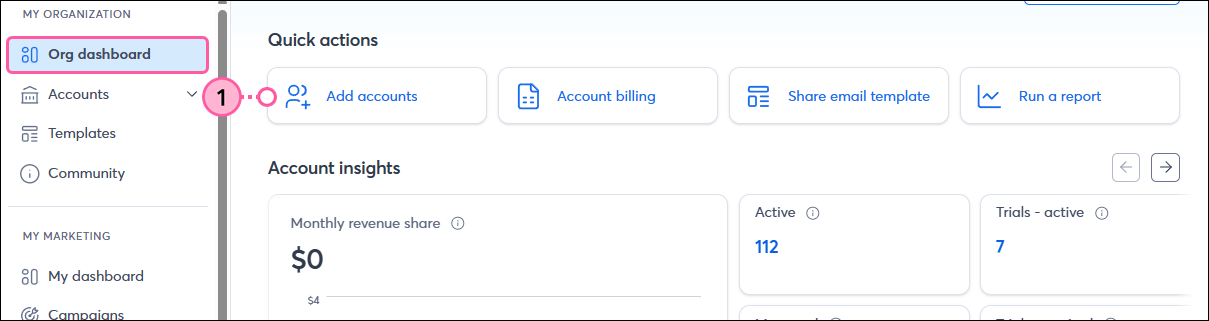

- En la sección "Acciones rápidas" de la página del panel de control de la organización , haga clic en Agregarcuentas .

- Seleccione un tipo de plan en el menú desplegable.

- Introduce hasta 10 direcciones de correo electrónico a las que te gustaría invitar.

- Haz clic en Enviar invitaciones.

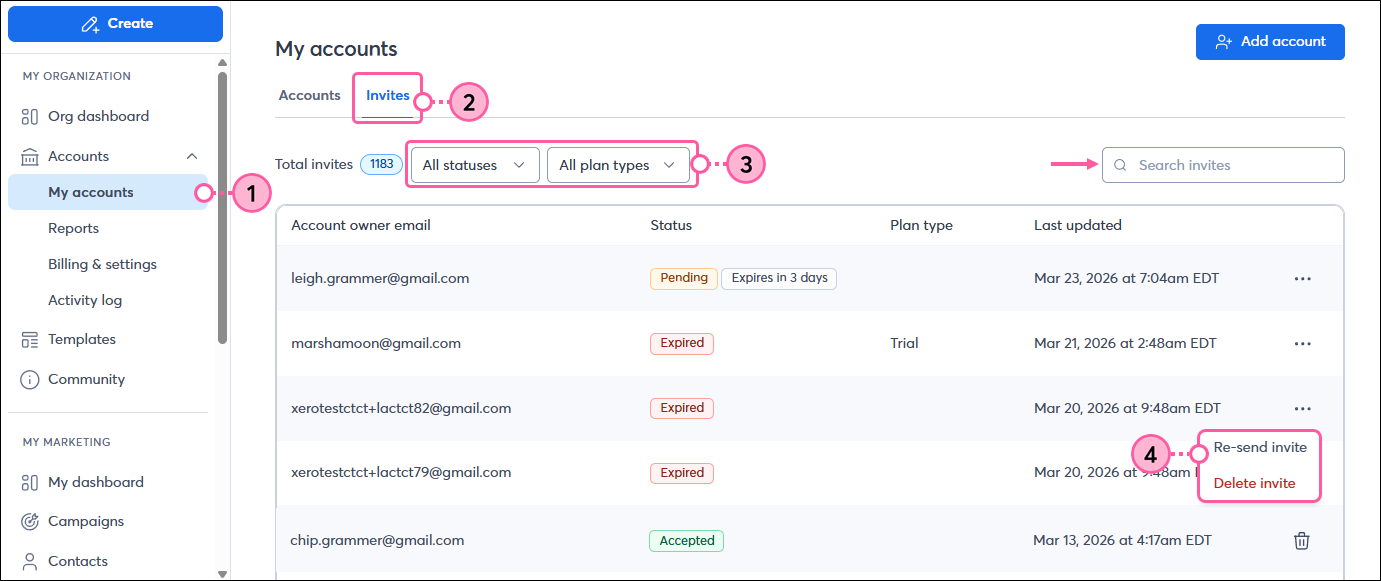

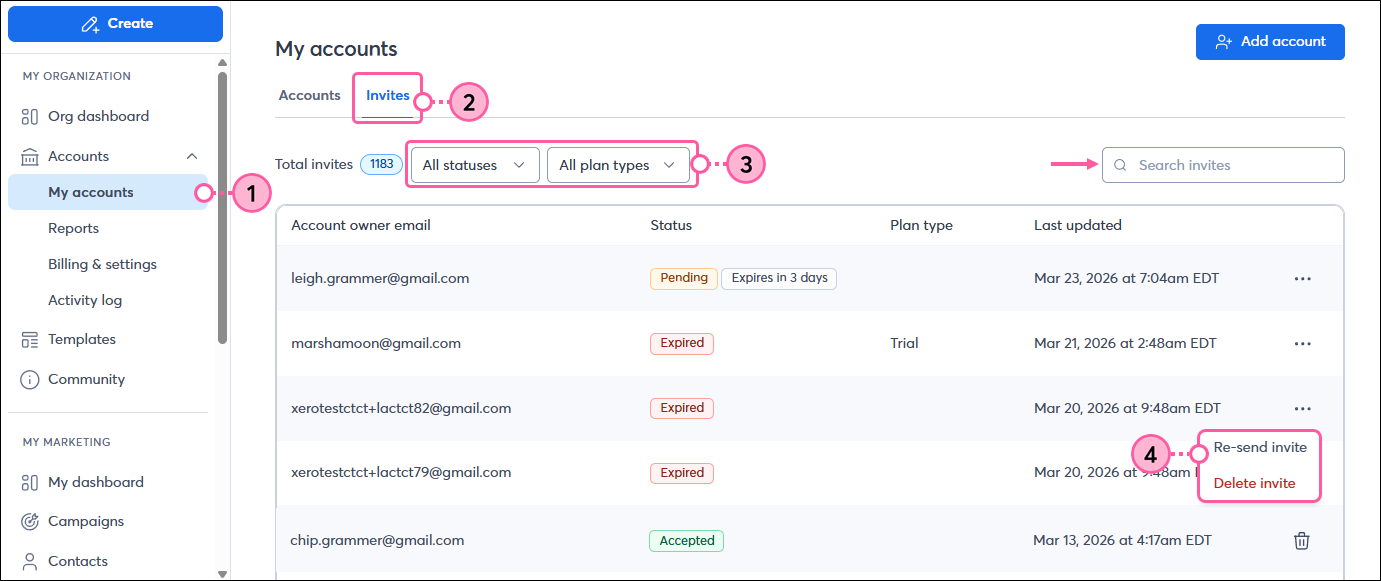

Consulta y gestiona tus invitaciones.

Para ver el estado de sus invitaciones SSO y resend/delete una invitación si fuera necesario:

- En la sección "Mi organización" del menú de la izquierda, haga clic en Cuentas > Mis cuentas.

- Haz clic en la pestaña Invitaciones .

- Opcionalmente, filtre por estado de invitación. and/or tipo de plan. Además, puedes buscar una invitación específica.

- Para reenviar o eliminar una invitación, haga clic en los tres puntos y luego en Reenviar invitación o Eliminar invitación.

Pasos para solucionar problemas

Al iniciar sesión mediante SSO, si recibe un mensaje de error como "Lo sentimos, no pudimos iniciar sesión" o "Lo sentimos, estamos teniendo problemas para iniciar sesión", siga los siguientes pasos para solucionar el problema.

Nota: Los pasos que se describen a continuación son específicos de Microsoft. Entra/Azure. Los pasos pueden variar según el programa que esté utilizando.

Habilitar tokens de acceso

Nuestro sistema requiere que Entra ID nos envíe un token de acceso para completar el flujo de inicio de sesión único (SSO). Para habilitar los tokens de acceso:

- En el centro de administración de Microsoft Entra, vaya a Registros de aplicaciones y seleccione su aplicación Constant Contact.

- En el menú de la izquierda, haga clic en Autenticación.

- Desplácese hacia abajo hasta la sección de subvenciones implícitas y flujos híbridos.

- Asegúrese de que la casilla de tokens de acceso (utilizados para flujos implícitos) esté marcada.

- Haz clic en Guardar.

Agregue la reclamación de correo electrónico al token de acceso.

Tras habilitar los tokens de acceso, añade tu dirección de correo electrónico al token.

- Aún en el menú de registro de su aplicación, haga clic en Configuración de token en el lado izquierdo.

- Haga clic en Agregar reclamación opcional.

- En Tipo de token, seleccione Acceso.

- En la lista de reclamaciones que aparece, marque la casilla junto a correo electrónico.

- Haga clic en Add (Agregar).

Nota: Si aparece un aviso solicitando agregar el permiso de perfil de Microsoft Graph, acéptelo y luego haga clic enAgregar.

Todo enlace que proporcionemos a sitios que no sean de Constant Contact, así como cualquier información sobre productos o servicios que no sean de Constant Contact, se facilita como cortesía y no debe interpretarse como un aval por parte de Constant Contact.